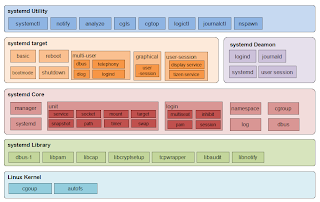

systemd bloated - ôm đồm, làm quá nhiều thứ

Câu hỏi: Liệu triết lý về/và thiết kế của Unix đã lạc hậu với hệ thống/hệ điều hành hiện đại?

systemd hay là câu chuyện chính trị giữa Linux kernel và công ty Redhat, với nhóm phát triển chính của systemd là một số nhân viên của Redhat?

Người dùng Linux desktop dễ dàng hơn với systemd.

Vậy với Linux servers và người quản trị nó - sysadmins - thì systemd có thích hợp nếu số lượng server phải quản lý lên tới hàng ngàn?

Nhưng phải công nhận là utiities của systemd tiện lợi cho người dùng cuối (sysadmin) https://wiki.archlinux.org/index.php/systemd

Vậy với Linux servers và người quản trị nó - sysadmins - thì systemd có thích hợp nếu số lượng server phải quản lý lên tới hàng ngàn?

Nhưng phải công nhận là utiities của systemd tiện lợi cho người dùng cuối (sysadmin) https://wiki.archlinux.org/index.php/systemd

Trao đổi về systemd trên Vietlug: https://www.facebook.com/groups/vietlug/permalink/825923784095168/